입력2023.07.17. 오전 10:50

안랩 상반기 보안 위협 동향 발표./안랩 제공

올해 상반기 발견된 악성코드 10건 중 7건은 추가적인 사이버 공격을 위해 쓰이는 악성코드로 나타났다.

17일 안랩은 안랩시큐리티대응센터(ASEC)가 수집한 악성코드·사이버 공격 통계를 바탕으로 ‘2023년 상반기 보안 위협 동향’을 17일 발표했다.

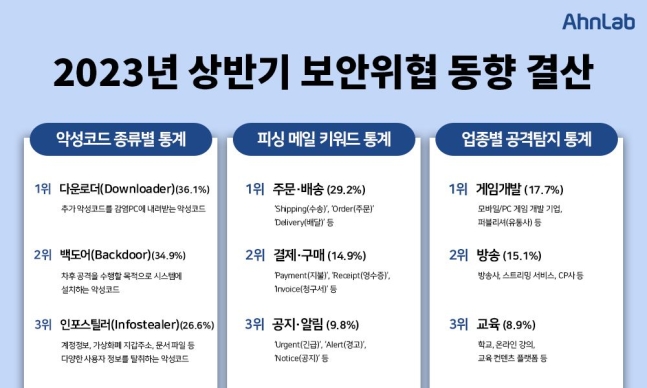

ASEC에 따르면 전체 악성코드의 36.1%는 다른 악성코드를 내려받는 데 쓰이는 ‘다운로더’로 조사됐다. 추가 공격 시 해커의 출입 통로 역할을 하는 ‘백도어’는 34.9%, 사용자 정보를 탈취하는 ‘인포스틸러’는 26.6%로 각각 2·3위를 차지했다. 추후 공격 수행을 목적으로 하는 다운로더·백도어 악성코드가 전체 탐지 사례의 71%를 차지한 것이다.

각종 사이버 공격의 시작점으로 지목되는 ‘피싱 이메일’을 카테고리 단위로 분석한 결과 ‘주문·배송’ 관련 키워드가 전체의 29.2%를 차지했다. ‘결제·구매’ 키워드가 14.9%, ‘공지·알림’ 키워드가 9.8%로 뒤를 이었다.

해커들은 주요 키워드 말머리에 ‘re’(회신)나 ‘fwd’(전달) 등을 붙여 기존에 주고받았던 메일인 것처럼 사용자들을 속였다.

업종별로 보면 게임 개발(17.7%), 방송(15.1%) 등 콘텐츠 분야에서 악성코드 공격 시도가 많았다. 교육(8.9%), 보험(8.2%), 유통(6.2%) 순이었다.

안랩은 악성코드 예방을 위해 출처가 불분명한 첨부파일 실행 자제, 프로그램 최신 보안 패치, 백신 최신버전 유지 및 실시간 감시 기능 실행 등을 당부했다. 조직 차원에서는 수시 보안 점검 및 패치 적용, 보안 설루션 활용 및 내부 임직원 보안 교육, 관리자 계정 인증 이력 모니터링 등이 필요하다고 강조했다.

전성학 안랩 연구소장은 “고도화되는 사이버 공격에 효과적으로 대응하기 위해 특정 보안 영역에 국한되지 않는 보안 전략이 필요하다”고 말했다.

변지희 기자 zhee@chosunbiz.com